Kensington EQ

Dignes de confiance et à partir de matériaux plus respectueux de l’environnement

Dignes de confiance et à partir de matériaux plus respectueux de l’environnement

Free Shipping on Orders $49+

Même si elle est considérée comme une composante d’une solution complète qui comprend aussi des mots de passe et/ou une solution physique comme une clé, une carte ou un jeton, il s’agit d’une solution de sécurité performante, car les caractéristiques physiques telles que les empreintes digitales et les pupilles sont difficiles à contrefaire.

Sur le lieu de travail, la biométrie peut faire partie d’un protocole de sécurité puissant permettant l’accès aux systèmes, fichiers, informations et données internes. Elle peut se traduire par des procédures très simples comme placer un doigt sur un capteur ou regarder l’objectif d’une caméra.

Dans les grandes entreprises, la biométrie peut être un moyen efficace pour le service informatique de gérer les protocoles de sécurité liés aux accès, privilèges et mots de passe des employés.

La biométrie n’est, comme tout, pas plus solide que son maillon le plus faible.Il est donc essentiel que les données biométriques collectées, stockées ou transférées soient sécurisées et précises. Comment faire ?

Découvrez pourquoi la sécurité biométrique est indispensable et quelle technologie est utilisée pour sécuriser vos informations biométriques.

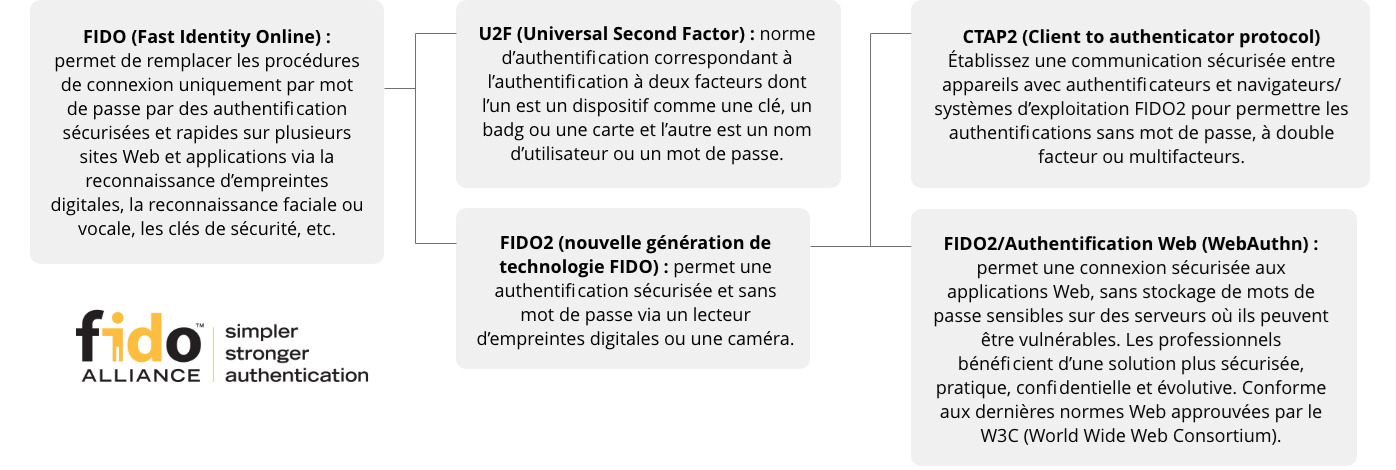

La norme la plus récente du secteur pour une authentification rapide et sécurisée.

Idéale pour un déploiement en entreprise et facile à intégrer dans l’infrastructure IT existante. Les utilisateurs conservent leur clé pour se connecter de manière sécurisée, tandis que le service IT peut facilement gérer l’accès, les privilèges et les mots de passe des employés.

Les technologies avancées d’empreinte digitale comme Match-in-Sensor™ permettent de stocker de manière sécurisée des données relatives aux empreintes digitales dans le capteur, alors qu’avec des systèmes plus anciens comme Match-on-Host, des données non protégées sont transférées entre le capteur et le dispositif hôte.

Enregistre des résultats supérieurs aux normes du secteur en matière de taux de faux rejet (TFR) et de taux de fausse acceptation (TFA).

Bien qu’aucune solution de sécurité ne puisse garantir une protection optimale, la biométrie reste une maille supplémentaire solide de votre chaîne de sécurité. En effet, les données biométriques d’un individu (et par conséquent le niveau de sécurité proposé) sont par définition uniques et permettent une solution sans mot de passe.

|

« Plus de 12 millions de personnes peuvent être affectées par la dernière violation de données médicales. Ces patients sont désormais vulnérables. » Jared Weber, USA Today |

« Le service des douanes et de la protection des frontières des États-Unis (CPB) rapporte que des photos de voyageurs et de plaques d’immatriculation ont été volées dans le cadre d’une violation de données. » Zach Whittaker |

« Selon l’OAIC (Commissariat à l’information australien), plus de 10 millions de personnes ont été affectées par une seule violation de données en Australie. » Asha Barbaschow |

|

« Les données de chaînes d’hôtels majeures ont été compromises à cause d’une violation des données d’une société tierce. » Scott Ikeda, Cyber Security News |

« La police enquête sur une violation de données au sein de l’University of South Wales. » ITPro Newsletter |

« Une équipe d’experts de la cybercriminalité a été sollicitée pour enquêter sur des violations de données ayant exposé près de 20 millions de dossiers de patients. » Connor Jones |

En tant que leader des solutions physiques de sécurité informatique, nous devions faire évoluer notre offre pour proposer des solutions biométriques.

Les lecteurs d’empreintes digitales Kensington offrent une grande flexibilité d’utilisation. Ils sont faciles à intégrer et à déployer, et ne nécessitent que peu ou pas de maintenance.

Si vous voulez discuter biométrie avec nous ou si vous avez des questions, n’hésitez pas.