Wytrzymała 10-milimetrowa głowica

Przeznaczona dla najcieńszych laptopów i urządzeń głowica blokady o średnicy zaledwie 10 mm spełnia wszystkie wiodące w branży standardy w odniesieniu do odporności na manipulowanie, niezawodności i trwałości.

Zakup na firmę

Przeznaczona dla najcieńszych laptopów i urządzeń głowica blokady o średnicy zaledwie 10 mm spełnia wszystkie wiodące w branży standardy w odniesieniu do odporności na manipulowanie, niezawodności i trwałości.

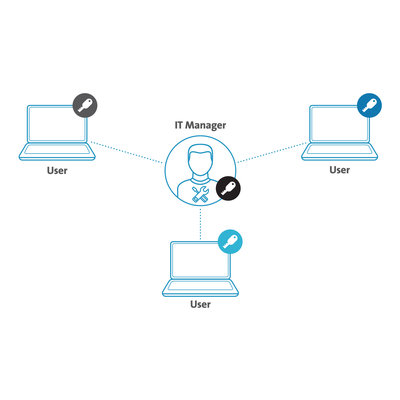

Filarem rozwiązań blokujących marki Kensington - pełniących wiodącą rolę w branży zabezpieczeń - jest unikalny system zarządzania kluczami, wspólny dla wszystkich najnowszych blokad Kensington. Nasze niezrównane opcje zarządzania kluczami zapewniają dużą elastyczność, a opatentowana technologia antywłamaniowa Hidden Pin™ zapewnia poczucie bezpieczeństwa. Teraz dyrektorzy IT mogą zarządzać tylko jednym systemem kluczy w całej organizacji.

Przylega do płaskiej powierzchni, zabezpieczając urządzenia, które nie posiadają gniazda bezpieczeństwa Kensington Security Slot

Pokryta wykonaną z tworzywa sztucznego osłoną linka ze stali węglowej o długości 1,8 m zapewnia ten sam poziom odporności na przecięcie i kradzież, co grubsze linki.

Dwa adaptery zabezpieczają urządzenia wyposażone w standardowe w branży gniazdo bezpieczeństwa Kensington Security Slot, a linka służy do zabezpieczenia klawiatury i myszy

Opracowany przez firmę Kensington program rejestracji kluczy dostępny on-line umożliwia szybką, bezpieczną i łatwą wymianę klucza w przypadku jego zgubienia lub kradzieży

Zapewnia dostęp administracyjny, dzięki któremu menadżer IT posiada klucz do wszystkich zamków, a każdy użytkownik ma swój indywidualny klucz i zamek. Każdy pracownik może chronić swoje urządzenie za pomocą swojego zamka, podczas gdy klucz główny (Master) zapewnia administratorowi IT uniwersalny dostęp umożliwiający odblokowanie dowolnego urządzenia w celu przeprowadzenia aktualizacji oprogramowania, przeniesienia urządzenia oraz wymiany kluczy lub ich odzyskania w przypadku utraty.

Użycie tego produktu może pomóc zmniejszyć ryzyko dla Twojej organizacji w zakresie poufności, integralności i dostępności danych oraz może pomóc w spełnieniu wymagań kontroli 7.7, 7.8 i 7.9 z załącznika A.